[안티 포렌식] 파일 은닉 방법에 관한 연구 제2편 (문서 파일 내 은닉)

Updated:

파일을 은닉하는 방법에는 이미지 내 파일 은닉, 문서 파일 내 은닉, ADS 내 은닉하는 방법 등이 있다. 이번 글에서는 문서파일 내 은닉한 데이터를 발견 및 복구하는 방법에 대해 알아본다.

- 복합문서 파일 내 은닉

- PK 파일 내 은닉

- 참고

문서 파일 내 은닉하는 방법은 다음과 같이 문서 구조에 따라 크게 두 가지로 구분된다.

- OLE 구조를 가지는 복합문서 파일 (doc, ppt, xls, hwp)

- OOXML 구조를 가지는 PK 파일 (docx, pptx, xlsx)

1. 복합문서 파일 내 은닉

OLE 구조를 가지는 복합문서 파일 내 은닉방법은 다음의 논문을 참고하였다.

- 김은광, “복합문서 파일에 은닉된 데이터 탐지 기법에 대한 연구”, 2015.12, 정보보호학회논문지

위 논문에 소개된 은닉 방식과 탐지방법은 아래 표와 같다.

| 은닉 방식 | 탐지 방법 |

|---|---|

| 문서 속성정보에 데이터 은닉 | 문서 우클릭 속성으로 손쉽게 확인 가능 |

| 매우 작은 글자 크기로 작성 배경색과 같은 글자색으로 작성하기 이미지 뒤에 텍스트 숨기기 문서에서 보이는 URL과 다른 링크로 하이퍼링크를 설정하기 |

문서 내 텍스트 추출 후 키워드 검색 등을 통해 확인 |

| 미사용 영역에 데이터 은닉 | HxD를 통해 Byte 단위 확인 |

| 복합문서 파일 형식 조작(Data Stream 추가) | SS Viewer, CFX 도구를 통한 확인 및 추출(알려진 문서 구조에 해당하지 않는 스트림) |

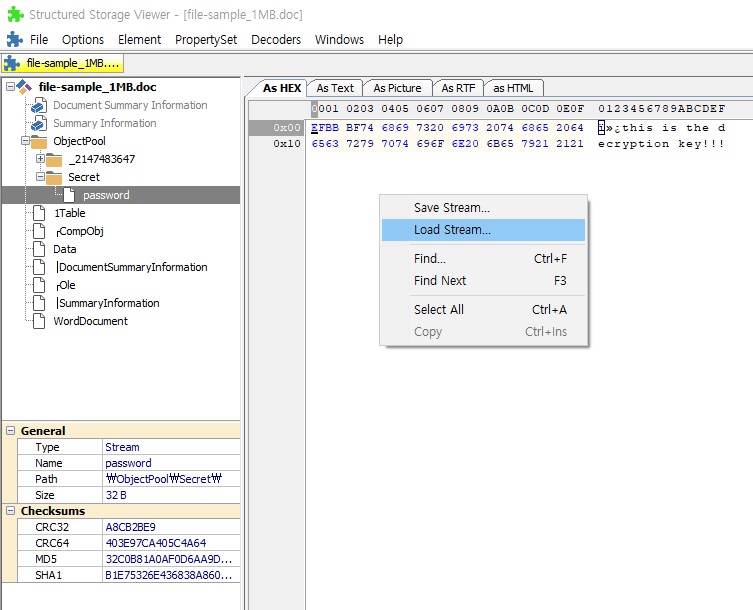

위 방법 중 복합문서 파일 형식 조작 시 SSViewer 도구를 통해 은닉할 파일을 Load Stream으로 불러올 수 있다. 이렇게 은닉된 파일의 경우 문서 구조에 영향을 주지 않으며, 문서 열람 시에도 별다른 특이점을 발견할 수 없다.

아래는 문서 파일 내 txt 파일을 로드시켜 은닉한 것이다.

SSViewer 데이터 스트림 추가를 통한 파일은닉

2. PK 파일 내 은닉

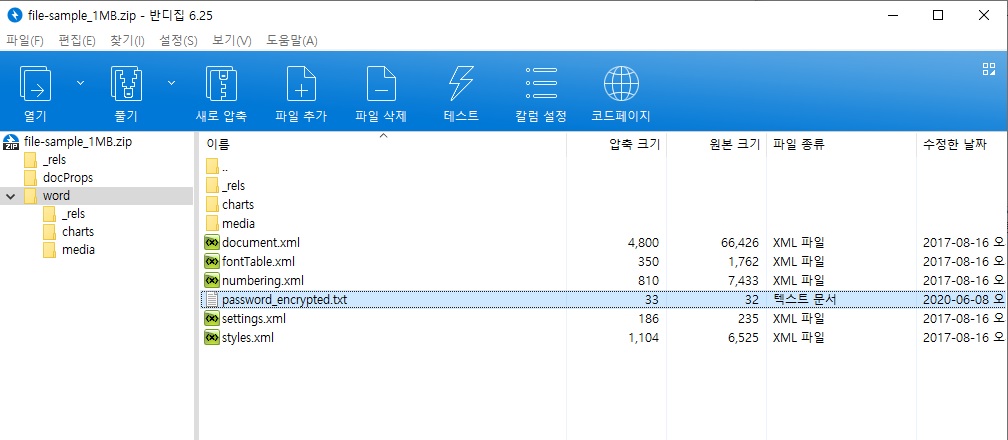

PK 파일의 경우 압축파일 형태로 손쉽게 확인이 가능하다. docx, pptx, xlsx 파일의 확장자를 zip 으로 변경 후 반디집 등을 통해 파일 내부를 확인할 수 있다.

또한, 반디집의 파일 추가 기능을 통해 은닉할 파일을 추가할 수 있으며, 앞서 살펴본 복합문서 파일 형식 조작 때와 마찬가지로 문서 열람 시 별다른 특이점을 발견할 수 없다.

PK 파일 내 은닉

3. 참고

김은광, “복합문서 파일에 은닉된 데이터 탐지 기법에 대한 연구”, 2015.12, 정보보호학회논문지

Comments